Busca na base de conhecimento

Configurando uma VPN IPsec para dispositivos móveis no Lnxwall F1000

SINTOMA:

Você precisa de orientações sobre como implementar uma VPN IPSEC para dispositivos mobile no Lnxwall F1000.

APLICA-SE À:

- Lnxwall F1000

SOLUÇÃO:

PROCEDIMENTO:

1. Clique no menu ‘VPN’ -> ‘IPSEC’.

2. Clique na aba ‘Clientes móveis’. Informe as opções a saber:

- Extensões IKE: marcado.

- Autenticação de usuário: banco de dados local.

- Autenticação em grupo: nenhum.

- Pool de endereços virtuais: use uma rede não usada em sua rede local para evitar conflitos de IP e uma máscara de sub-rede acima de 27. Exemplo: 192.168.3.0/28.

- Lista de redes:marcado.

- Salvar senha xauth:marcado.

- Domínio padrão do DNS: meudominio.com.br.

- Servidores DNS:

- Server #1 : informe o IP do servidor de DNS primário. Se você tiver um DNS local, informe-o neste campo. Exemplo: 192.168.0.254.

- Server #2 : se desejar informe o DNS público. Exemplo: 8.8.8.8.

- Servidores WINS: marcado.

- Server #1: informe o IP do servidor WINS (se existir). Exemplo: 192.168.0.203.

- Banner de login: marcado. Informe um texto para o banner de login: Bemvindo a VPN.

3. Na aba ‘Cliente Móveis’, pressione o botão ‘Adicionar P1’ (localizado no canto superior direito da tela) e configure conforme abaixo:

- Versão da chave de troca: IKEv1.

- Protocolo de internet: IPV4.

- Dispositivo: WAN1.

- Descrição: VPN.

- Metodo de autenticação: PSK mútuo + Xauth.

- Modo de negociação: agressivo.

- Meu identificador: meu endereço IP.

- Identificador do peer: selecione o valor ‘nome distinto’ e digite ‘vpnusers’ na caixa ao lado.

- Chave pré-compartilhada: informe uma senha pré-compartilhada. Exemplo: Pass0word@760978.

- Algorítmo de criptografia: defina as opções do algorítimo de criptografia.

- Tamanho da chave: escolha o tamanho da chave. Exemplo: 256 bits.

- Hash: escolha o algorítimo de hash. Exemplo: SHA1.

- Grupo DH: 14 (2048).

- Tempo de vida (segundos): 84400.

- Desativar rekey: desmarcado.

- Tempo de margem (segundos): vazio.

- Somente respondedor: desmarcado.

- NAT traversal: auto.

- Detecção de peer morto: marcado.

- Atraso: 10.

- Máximo de falhas: 5.

4. Pressione o botão ‘Salvar’.

5. Pressione o botão ‘Aplicar mudanças’.

6. Clique na aba ‘Túneis’ novamente e depois no botão ‘Mostrar entradas fase 2’.

7. Clique no botão ‘Adicionar P2’e configure conforme abaixo:

- Modo: túnel IPv4.

- Rede local: selecione o valor ‘Rede’ e informe 0.0.0.0/0 na caixa ao lado.

- Tradução NAT/BINAT: nenhum.

- Descrição: configuração do tráfego.

- Protocolo: ESP.

- Algoritmos de criptografia: AES -> 256 bits.

- Algorítmos de hash: SHA256.

- Grupo de chave PFS: 14 (2048 bit).

- Tempo de vida: 84600.

8. Pressione o botão ‘Salvar’ -> ‘Aplicar mudanças’.

9. Libere as portas de acesso à VPN IPSEC na interface ‘WAN1’. Esta interface foi referenciada na configuração da fase 1 da VPN e receberá a conexão dos dispositivos mobile. Clique no menu ‘Firewall’ -> ‘Regras’ -> ‘WAN1’ ou ‘WAN’.

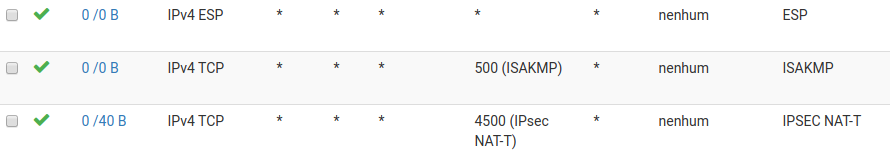

10. Abra as seguintes portas e protocolos:

- Protocolo ESP.

- NAT Transversal: porta 4500 tcp.

- ISAKMP: porta 500 tcp.

Suas regras devem se parecer com a figura abaixo:

11. Clique no menu ‘Firewall’ -> ‘Regras’ -> aba ‘IPSEC’. Nesta interface, libere todo o tráfego de todos os protocolos em todas as portas. Ela é a interface virtual responsável pelo tráfego da VPN IPSEC. Sua regra deve se parecer com a imagem abaixo:

12. Crie o grupo de usuários de vpn e atribua direitos de conexão. Para tanto, clique no menu ‘Sistema’ -> ‘Gerenciador de usuário’ -> aba ‘Grupos’.

13. Pressione o botão ‘Adicionar’.

14. Na caixa ‘Nome do grupo’ escreva o nome ‘vpnusers’. Informe também uma descrição para o grupo na caixa ‘Descrição’. Pressione o botão ‘Salvar’ para criar o grupo.

15. O grupo ‘vpnusers’ é criado. Afim de atribuir o direito de conexão ao grupo, clique no botão ‘Editar’.

16. Na seção ‘Privilégios atribuídos’, clique no botão ‘Adicionar’. Selecione o direito ‘Usuários – VPN: discagem IPSec Xauth’ e pressione o botão ‘Salvar’. Para finalizar, pressione o botão ‘Salvar’ novamente.

17. Crie uma conta de usuário para conexão à VPN. Clique no menu ‘Sistema’ -> ‘Gerenciador de usuários’ -> aba ‘Usuários’ e pressione o botão ‘Adicionar’.

18. Informe o nome de usuário, a senha e o nome completo. No item ‘Associação de grupo’ clique no grupo ‘vpnusers’ e clique no botão ‘Mover para lista ‘Membro de’. Isto tornará o usuário membro do grupo ‘vpnusers’ e herdará o direito de conexão à VPN. Pressione o botão ‘Salvar’ para terminar.

CONFIGURAÇÃO DO CLIENTE IPSEC:

1. Em um notebook ou estação de trabalho remoto, baixe e instale o ‘Shrew Soft VPN client’:

2. Após a instalação abra o ‘Shrew Soft VPN client’ e clique no botão ‘Add’.

3. Na aba ‘Geral’ configure os seguintes valores:

4. Na aba ‘Client’ deixe o padrão.

5. Na aba ‘Name resolution’ deixe o padrão.

6. Na aba ‘Authentication’ sete o valor do campo ‘Authentication method’ para ‘Mutual PSK + Xauth’.

7. Nas sub-abas de ‘Authentication’ informe as seguintes configurações:

- Aba ‘Local identity’:

- Identification type: selecione o valor ‘Full qualified domain name.’.

- FQDN string: informe o nome do host do Lnxwall. Você pode consultar isto acessando o menu ‘Sistema’ -> ‘Configuração geral’ do Lnxwall.

- Aba ‘Remote Identity’:

- Identification type: IP Address.

- Address string: informe o endereço IP da WAN1 ou WAN do seu Lnxwall.

- Use discovered remote address: desmarcado.

- Aba ‘Credentials’:

- Pre shared key: informe a chave pré-compartilhada definida na fase 1.

8. Na aba ‘Phase 1’ você configura os parâmetros de negociação da fase 1, eles devem ser idênticos a toda a configuração feita na fase 1. Neste exemplo, usando as seguintes definições:

- Exchange Types: aggressive.

- DH Exchange: group 14.

- Cipher Algorithm: aes.

- Cipher key length: 256 bits.

- Hash algorithm: SHA256.

- Key lifetime limit: 84400.

- Key data limit: 0.

9. Na aba ‘Phase 2’ você configure os parâmetros para associação de segurança (SA) em que a informação será transmitida e a utilização da SA para troca de informações. Basicamente, são os parâmetros usados para trafegar os dados com segurança, sendo chamado por alguns autores de segundo túnel. Neste exemplo, usando as seguintes definições:

- Transform algorithm: esp-aes.

- Transform key length: 256 bits.

- HMAC algorithm: SHA256.

- PFS Exchange: 14 (2048).

- Compression algorithm: disabled.

- Key life time limit: 84600.

- Key life time data: 0.

10. Na aba ‘Policy’ deixe como está.

11. Pressione o botão ‘Save’ para salvar.

12. A conexão é criada e você poderá nomeá-la como desejar.

13. Para conectar, clique duas vezes sobre a conexão, informe o usuário e senha e pressione o botão ‘Connect’.

NOTA DE COPYRIGHT

A Lnx-IT Informação e Tecnologia não autoriza a cópia, alteração, adaptação, redistribuição, deste artigo sem autorização prévia por escrito. Interessados em utilizar poderão nos contatar através de nossos telefones ou e-mail.